Apple が、「Apple TV 4K(5th Generation)/Apple TV(4th Generation)」向けに「tvOS 12.1(build 16J602)」のリリースを行なっています。

なお、Apple ではユーザー保護の観点から調査が終了してパッチやリリースが公開されるまではセキュリティー上の問題を公開、説明、または是認していません。最近のリリースについては、「Apple セキュリティーアップデート」ページで一覧形式にまとめられています。

セキュリティーについて詳しくは、「Apple 製品のセキュリティーに関するページ」を参照してください。Apple との通信は、Apple Product Security PGP キーで暗号化できます。

Apple のセキュリティー関連の文書では、可能な場合、脆弱性の CVE – ID に言及しています。

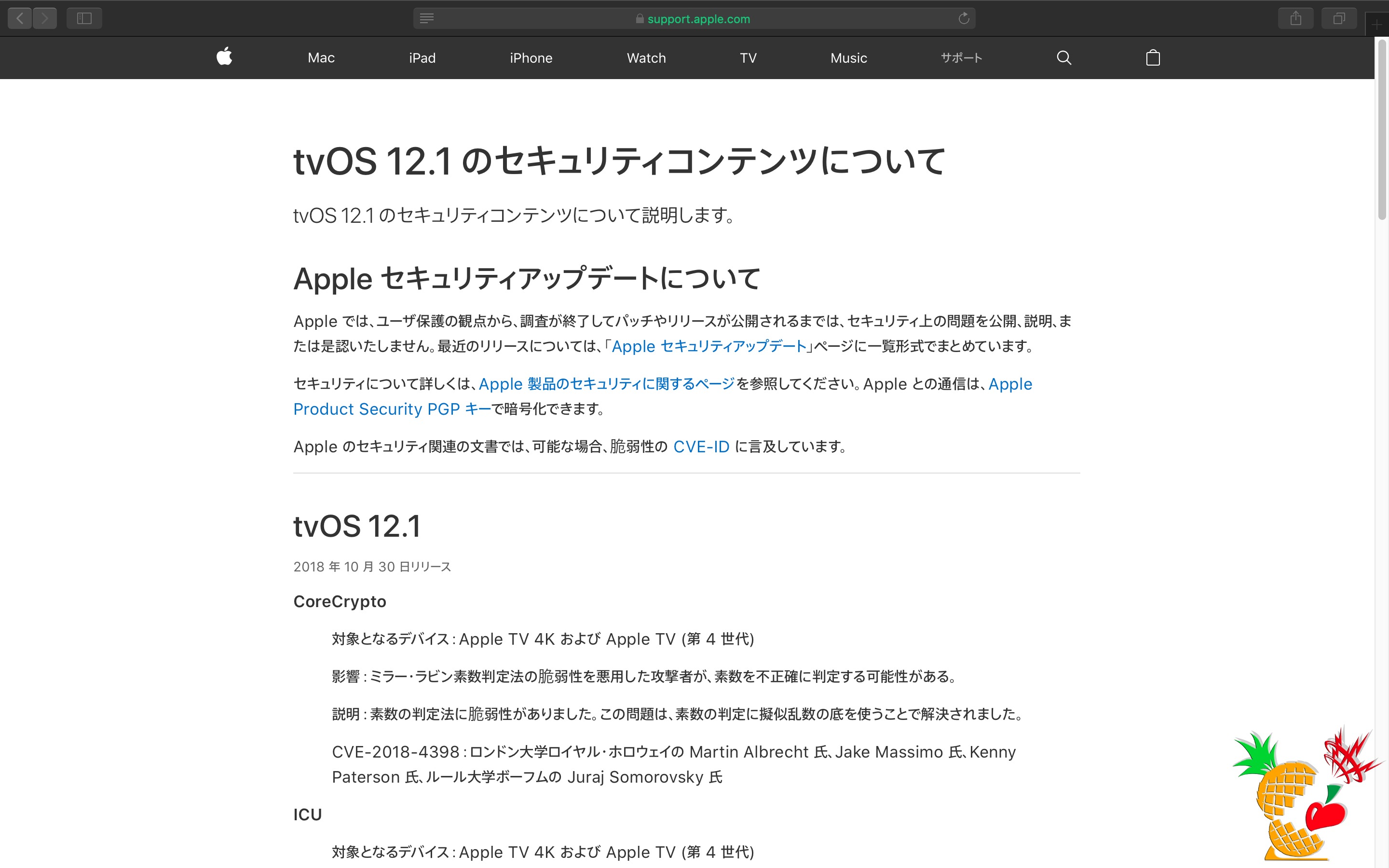

1.tvOS 12.1(build 16J602)

1.CoreCrypto

- ・対象となるデバイス:Apple TV 4K および Apple TV(4th Generation)

- ・影響:ミラー・ラビン素数判定法の脆弱性を悪用した攻撃者が、素数を不正確に判定する可能性がある問題

- ・説明:素数の判定法に脆弱性がありました。この問題は、素数の判定に擬似乱数を使用することで解決されました

- ・CVE – 2018 – 4398:ロンドン大学ロイヤル・ホロウェイ Nartin Albrecht 氏、Jake Massimo 氏、Kenny Paterson 氏、ルール大学ポーフム Juraj Somorovsky 氏

2.ICU

- ・対象となるデバイス:Apple TV 4K および Apple TV(4th Generation)

- ・影響:悪意を持って作成された文字列を処理すると、ヒープ破損が起きる可能性がある問題

- ・説明:入力検証を強化し、メモリ破損の脆弱性に対処しました

- ・CVE – 2018 – 4394:匿名の研究者

3.IPSec

- ・対象となるデバイス:Apple TV 4K および Apple TV(4th Generation)

- ・影響:アプリケーションに、昇格した権限を取得される可能性がある問題

- ・説明:入力検証を強化することで、領域外読み込みに対処しました

- ・CVE – 2018 – 4371:Leviathan Security Group Tim Michaud 氏(@TimGMichaud)

4.カーネル

- ・対象となるデバイス:Apple TV 4K および Apple TV(4th Generation)

- ・影響:アプリケーションにカーネル権限を取得され、任意のコードを実行される可能性がある問題

- ・説明:脆弱なコードを削除することで、メモリ破損の脆弱性に対処しました

- ・CVE – 2018 – 4420:Mohamed Ghannam 氏(@_simo36)

5.カーネル

- ・対象となるデバイス:Apple TV 4K および Apple TV(4th Generation)

- ・影響:アプリケーションが、制限されたメモリを読み取れる可能性がある問題

- ・説明:メモリ処理を強化し、メモリ初期化の脆弱性に対処しました

- ・CVE – 2018 – 4413:TrendMicro Mobile Security Team Juwei Lin 氏(@panicaII)

6.カーネル

- ・対象となるデバイス:Apple TV 4K および Apple TV(4th Generation)

- ・影響:アプリケーションにカーネル権限を取得され、任意のコードを実行される可能性がある

- ・説明:メモリ処理を強化し、メモリ破損の脆弱性に対処しました

- ・CVE – 2018 – 4419:Mohamed Ghannam 氏(@_simo36)

6.NetworkExtension

- ・対象となるデバイス:Apple TV 4K および Apple TV(4th Generation)

- ・影響:VPN サーバーに接続すると、DNS クエリが DNS プロキシに漏洩する可能性がある問題

- ・説明:ステート管理を改善し、ロジックの問題に対処

- ・CVE – 2018 – 4369:匿名の研究者

7.WebKit

- ・対象となるデバイス:Apple TV 4K および Apple TV(4th Generation)

- ・影響:悪意を持って作成された Web コンテンツを処理すると、任意のコードを実行される可能性がある問題

- ・説明:メモリ処理を強化し、複数のメモリ破損の脆弱性に対処しました

- ・CVE – 2018 – 4372:KAIST Softsec Lab(韓国)HyungSock Han 氏、DongHyeon 氏、Sang Kil Cha 氏

- ・CVE – 2018 – 4382:Google Project Zero lokihardt 氏

- ・CVE – 2018 – 4386:Google Project Zero lokihardt 氏

- ・CVE – 2018 – 4392:360 ESG Codesafe Team zhunki 氏

- ・CVE – 2018 – 4416:Google Project Zero lokihardt 氏

8.WebKit

- ・対象となるデバイス:Apple TV 4K および Apple TV(4th Generation)

- ・影響:悪意のある Web サイトから、サービス運用妨害を受ける可能性がある問題

- ・説明:入力検証を強化し、リソース枯渇の問題に対処しました

- ・CVE – 2018 – 4409:Wire Swiss GmbH Sabri Haddouche 氏(@pwnsdx)

9.WebKit

- ・対象となるデバイス:Apple TV 4K および Apple TV(4th Generation)

- ・影響:悪意を持って作成された Web コンテンツを処理すると、コードが実行される可能性がある問題

- ・説明:検証を強化し、メモリ破損の脆弱性に対処しました

- ・CVE – 2018 – 4378:匿名の研究者、360 ESG Codesafe Team zhuki 氏

10.Wi-Fi

- ・対象となるデバイス:Apple TV 4K および Apple TV(4th Generation)

- ・影響:ネットワーク上で特権的な地位を悪用した攻撃者から、サービス運用妨害を受ける可能性がある問題

- ・説明:検証を強化し、サービス運用妨害の脆弱性に対処しました

- ・CVE – 2018 – 4368:ダルムシュタット工科大学 Secure Mobile Networking Lab Milan Stute 氏および Alex Mariotto 氏

11.その他の協力者

1.証明書署名

Yiğit Can YILMAZ 氏(@yilmazcanyigit)

2.セキュリティー

Parachute Marinos Bernitsas 氏

この「tvOS 12.1(build 16J602)」は、「一般>ソフトウェアアップデート」から DL(ダウンロード)およびアップデートが可能です。

https://support.apple.com/ja-jp/HT208536?afid=p231%7Ccamref%3A11lmYJ&cid=AOS-JP-Aff-PHG

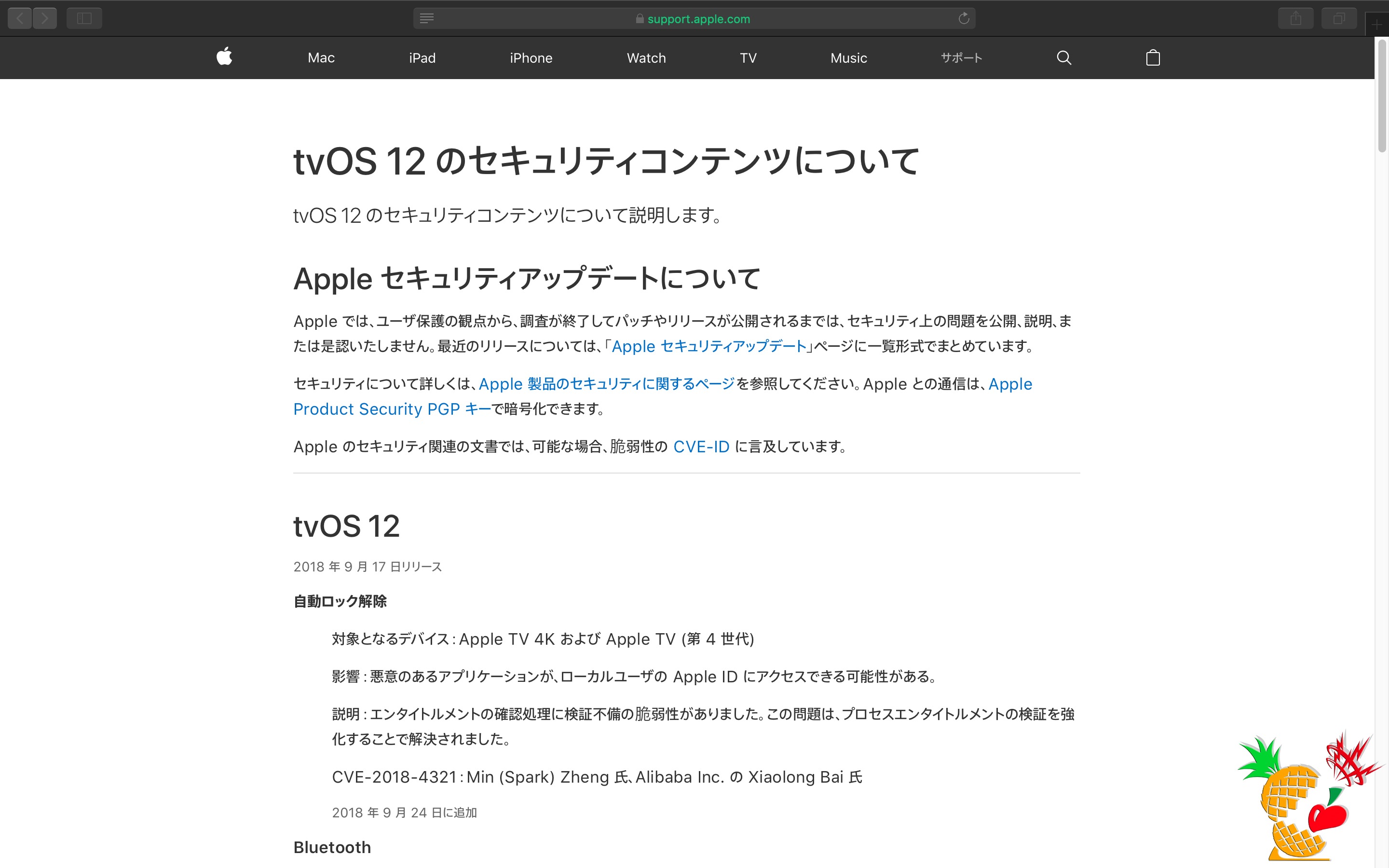

2.tvOS 12

1.自動ロック解除

- ・対象となるデバイス:Apple TV 4K および Apple TV(4th Generation)

- ・影響:悪意のあるアプリケーションが、ローカルユーザーの Apple ID にアクセスできる可能性がある問題

- ・説明:エンタイトルメントの確認処理に検証不備の脆弱性がありました。この問題は、プロセスエンタイトルメントの検証を強化することで解決されました。

- ・CVE – 2018 – 4321:Min(Spark)Zheng 氏、Alibaba Inc. Xiaolong Bai 氏

2.Bluetooth®

- ・対象となるデバイス:Apple TV(4th Generation)

- ・影響:ネットワーク上で特権的な地位を悪用した攻撃者が、Bluetooth® トラフィックを傍受できる可能性がある問題

- ・説明:Bluetooth® における入力検証に脆弱性がありました。入力検証を強化し、この脆弱性に対処しました。

- ・CVE – 2018 – 5383:Lior Neumann 氏および Eli Biham 氏

3.IOKit

- ・対象となるデバイス:Apple TV 4K および Apple TV(4th Generation)

- ・影響:アプリケーションにカーネル権限が取得され、任意のコードを実行される可能性がある問題

- ・説明:ステート管理を改善し、メモリ破損の脆弱性に対処しました。

- ・CVE – 2018 – 4383:Apple

4.iTunes Store

- ・対象となるデバイス:Apple TV 4K および Apple TV(4th Generation)

- ・影響:ネットワーク上の特権的な地位を悪用した攻撃者に、iTunes Store のパスワードプロンプトを偽装する可能性がある問題

- ・説明:入力検証を強化し、入力検証の脆弱性に対処しました

- ・CVE – 2018 – 4305:Jerry Decime 氏

5.カーネル

- ・対象となるデバイス:Apple TV 4K および Apple TV(4th Generation)

- ・影響:アプリケーションが、制限されたメモリを読み取れる可能性がある問題

- ・説明:カーネルに入力検証の脆弱性が存在します。入力検証を強化し、この脆弱性に対処しました

- ・CVE – 2018 – 4363:Google Project Zero Ian Beer 氏

6.カーネル

- ・対象となるデバイス:Apple TV 4K および Apple TV(4th Generation)

- ・影響:アプリケーションにカーネル権限を取得され、任意のコードを実行される可能性がある問題

- ・説明:メモリ処理を強化し、メモリ破損の脆弱性に対処しました

- ・CVE – 2018 – 4336:Brandon Azad 氏

- ・CVE – 2018 – 4337:Google Project Zero Ian Beer 氏

- ・CVE – 2018 – 4344:英国の National Cyber Security Centre(NCSC)

7.Safari

- ・対象となるデバイス:Apple TV 4K および Apple TV(4th Generation)

- ・影響:ローカルユーザーに、ユーザーが閲覧した Web サイトを特定される可能性がある問題

- ・説明:アプリケーションのスナップショットの処理において、整合性欠如の脆弱性がありました。この問題は、アプリケーションスナップショットの処理を改善することで解決されました。

- ・CVE – 2018 – 4313:11名の匿名の研究者、David Scott 氏、Abdullah Mürşide Özünenek Anadolu Lisesi(アンカラ/トルコ)Enes Mert Ulu 氏、Van Yüzüncü Yıl University Mehmet Ferit Daştan 氏

- ・ Kaliptus Medical Organization Metin Altug Karakaya 氏、ウェスタン・ガバナーズ大学(WGU)の Vinodh Swami 氏

8.セキュリティー

- ・対象となるデバイス:Apple TV 4K および Apple TV(4th Generation)

- ・影響:攻撃者に、RC4 暗号化アルゴリズムの脆弱性を悪用される場合がある問題

- ・説明:この問題は、RC4 を削除することで解決されました。

- ・CVE – 2016 – 1777:Pepi Zawodsky 氏

9.WebKit

- ・対象となるデバイス:Apple TV 4K および Apple TV(4th Generation)

- ・影響:悪意を持って作成された Web コンテンツを処理すると、任意のコードを実行される可能性がある問題

- ・説明:ステート管理を改善し、メモリ破損の脆弱性に対処しました

- ・CVE – 2018 – 4316:crixer 氏、Qihoo 360 Vulcan Team Hanming Zhang 氏(@4shitak4)

10.WebKit

- ・対象となるデバイス:Apple TV 4K および Apple TV(4th Generation)

- ・影響:悪意のある Web サイトに、画像データをクロスオリジンで取得される可能性がある問題

- ・説明:Safari に、クロスサイトスクリプティングの脆弱性がありました。この問題は、URL の検証を強化することで解決されました。

- ・CVE – 2018 – 4345:匿名の研究者

11.WebKit

- ・対象となるデバイス:Apple TV 4K および Apple TV(4th Generation)

- ・影響:予期しない操作により、ASSERT エラーが発生する可能性がある問題

- ・説明:検証を強化し、メモリ破損の脆弱性に対処しました

- ・CVE – 2018 – 4191:OSS – Fuzz により検出

12.WebKit

- ・対象となるデバイス:Apple TV 4K および Apple TV(4th Generation)

- ・影響:悪意を持って作成された Web コンテンツを処理すると、任意のコードが実行される可能性がある問題

- ・説明:メモリ処理を強化し、複数のメモリ破損の脆弱性に対処しました

- ・CVE – 2018 – 4299:Trend Micro Zero Day Initiative に協力する Samuel Groβ 氏(saelo)

- ・CVE – 2018 – 4359:Samuel Groβ氏(@5aelo)

- ・CVE – 2018 – 4323:Ivan Fratric of Google Project Zero

- ・CVE – 2018 – 4358:Trend Micro Zero Day Initiative に協力する @phoenhex チーム(@bkth_、@5aelo、@_niklasb)

- ・CVE – 2018 – 4328:Google Project Zero Ivan Fratric 氏

13.WebKit

- ・対象となるデバイス:Apple TV 4K および Apple TV(4th Generation)

- ・影響:悪意を持って作成された Web コンテンツを処理すると、任意のコードを実行される可能性がある問題

- ・説明:メモリ処理を強化し、解放済みメモリ使用(use – after – free)の脆弱性に対処しました

- ・CVE – 2018 – 4197:Google Project Zero Ivan Fratric 氏

- ・CVE – 2018 – 4318:Google Project Zero Ivan Fratric 氏

- ・CVE – 2018 – 4312:Google Project Zero Ivan Fratric 氏

- ・CVE – 2018 – 4314:Google Project Zero Ivan Fratric 氏

- ・CVE – 2018 – 4315:Google Project Zero Ivan Fratric 氏

- ・CVE – 2018 – 4317:Google Project Zero Ivan Fratric 氏

14.WebKit

- ・対象となるデバイス:Apple TV 4K および Apple TV(4th Generation)

- ・影響:悪意のある Web サイトが、別の Web サイトのコンテキストでスクリプトを実行できる可能性がある問題

- ・説明:Safari に、クロスサイトスクリプティングの脆弱性がありました。この問題は、URL の検証を強化することで解決されました。

- ・CVE – 2018 – 4309:Trend Micro Zero Day Initiative に協力する匿名の研究者

15.WebKit

- ・対象となるデバイス:Apple TV 4K および Apple TV(4th Generation)

- ・影響:予期しない操作によって、ASSERT エラーが発生する可能性がある問題

- ・説明:メモリ処理を強化し、メモリ消費の脆弱性に対処しました

- ・CVE – 2018 – 4361:OSS – Fuzz により検出

16.WebKit

- ・対象となるデバイス:Apple TV 4K および Apple TV(4th Generation)

- ・影響:悪意を持って作成された Web コンテンツを処理すると任意のコードが実行される可能性がある問題

- ・説明:メモリ処理を強化し、複数のメモリ破損の脆弱性に対処しました

- ・CVE – 2018 – 4299:Trend Micro Zero Day Initiative に協力する Samuel Groβ 氏(saelo)

- ・CVE – 2018 – 4323:Ivan Fratric of Google Project Zero

- ・CVE – 2018 – 4328:Google Project Zero Ivan Fratric 氏

- ・CVE – 2018 – 4358:Trend Micro Zero Day Initiative に協力する @phoenhex チーム(@bkth_、@5aelo、@_niklasb)

- ・CVE – 2018 – 4359:Samuel Groβ 氏(@5aelo)

- ・CVE – 2018 – 4360:William Bowling 氏(@wcbowling)

17.その他の協力者

1.アセット

Brandon Azad 氏

2.Core Data

NESO Security Labs GmbH Andreas Kurts 氏(@aykay)

3.サンドボックスプロファイル

Trend Micro Zero Day Initiative に協力する Tencent Keen Security Lab

4.SQLite

NESO Security Labs GmbH Andreas Kurts 氏(@aykay)

5.WebKit

Cary Hartline 氏、360 Vulcan チームの Hanming Zhang 氏、CA Technologies Zach Malone 氏

https://support.apple.com/ja-jp/HT209107?afid=p231%7Ccamref%3A11lmYJ&cid=AOS-JP-Aff-PHG

関連リンク

- ・tvOS 12.1(build 16J602) のセキュリティコンテンツについて – Apple サポート:https://support.apple.com/ja-jp/HT209194

- ・tvOS 12 のセキュリティコンテンツについて – Apple サポート:https://support.apple.com/ja-jp/HT209107

- ・tvOS 11.2.6 のセキュリティコンテンツについて – Apple サポート:https://support.apple.com/ja-jp/HT208536

- ・Apple TV(第 4世代)のソフトウェアアップデートについて – Apple サポート:https://support.apple.com/ja-jp/HT205444

- ・Apple Watch を iTunes または Apple TV のリモコンとして使う:https://support.apple.com/kb/PH20782?locale=ja_JP

- ・TV – Apple(日本):https://www.apple.com/jp/tv/